CVE-2025–2783 | Chrome mojo sandbox escape

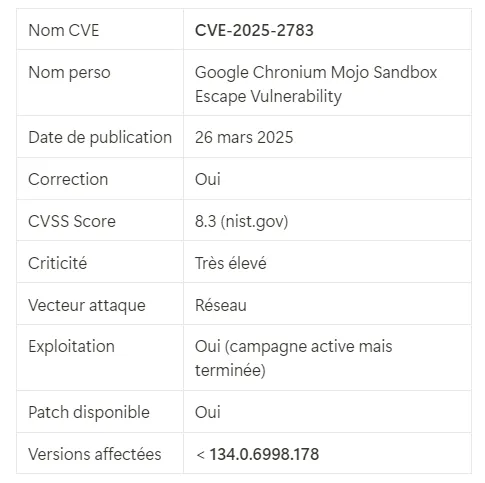

Informations générales

Description et impact

Une nouvelle vulnérabilité a vu le jour et est nommée CVE-2025–2783. Il s’agit d’une 0 day sur Chrome qui concerne tous les navigateurs basés sur Chronium. Cette vulnérabilité publiée le 26 mars 2025 a déjà été patchée par Google mais a été détectée par les équipes de Kaspersky avec :

- Boris Larin

- Igor Kuznetsov

Ces deux chercheurs en vulnérabilités ont signalé la faille à Google qui a directement fait un patch de correction. La faille réside dans une erreur de logique à l’intersection de chrome et du système d’exploitation Windows, ce qui donne lieu à une vulnérabilité d’une prouesse technique rare ce qui la fait être suspectée d’être soutenue par un Etat et un groupe APT.

Become a member La conséquence de celle-ci est qu’elle permet de contourner le mécanisme de défense du navigateur chrome et de contourner la protection Mojo sandbox du navigateur sans comportement illégaux préalables. Ce qui en fait une vulnérabilité remarquable est le fait qu’elle nécessite uniquement le clic sur un lien de l’utilisateur sans aucun téléchargement ni installation !

De plus, un exploit n’a pas encore vu le jour mais devrait arriver prochainement.

Concernant l’exploitation de cette vulnérabilité, une campagne a déjà eu lieu et a été nommée “Opération ForumTroll”. Il s’agit d’une attaque par phishing ou un envoi de mail contenant un lien d’invitation pour le forum international de sciences économiques et politiques Primakov Readings ainsi qu’un lien vers un formulaire d’inscription étant en réalité le site web du malfaiteur qui conduit à l’infection de l’ordinateur dès lors que le lien est cliqué. D’après le type et la forme de la campagne, celle-ci a un objectif d’espionnage visant les médias russes et les employés d’établissements d’enseignement. Il faut savoir également que les liens malveillants envoyés lors de cette campagne sont éphémères et générés de manière à ne rester actifs que quelques minutes après l’envoi du mail ce qui conduit à une détection extrêmement difficile. Le lien malveillant conduit a une RCE dont la méthode n’a pas encore été identifié.

Voici un exemple des mails de phishing ayant pu être envoyés

Capture d’un exemple de mail utilisé pendant la campagne

Cette vulnérabilité a été patchée rapidement par Google et pour se protéger de cette CVE, il suffit de passer à une version du navigateur 134.0.6998.178 ou supérieure qui a été publiée le 25 mars 2025 et donc avant l’annonce publique de la CVE.

Pour terminer, il faut noter que malgré l’absence d’exploit, cette vulnérabilité nous rappelle encore une fois les dangers des groupes APT puisque cette dernière se démarque par le fait d’obtenir un bypass de Mojo sandbox sans action illégale !

Ressources

https://www.kaspersky.fr/blog/forum-troll-apt-with-zero-day-vulnerability/22676/ https://www.datasecuritybreach.fr/chrome-sous-attaque-une-faille-critique-exploitee-dans-une-campagne-de-cyberespionnage/ https://chromereleases.googleblog.com/2025/03/stable-channel-update-for-desktop_25.html https://securelist.com/operation-forumtroll/115989/ https://www.it-connect.fr/google-chrome-faille-zero-day-est-exploitee-campagne-espionnage-cve-2025-2783/ https://nvd.nist.gov/vuln/detail/CVE-2025-2783 https://www.cve.org/CVERecord?id=CVE-2025-2783