Cyberdefenders lab Write-up - Tusk Infostealer Lab

Salut ! Aujourd’hui, on se retrouve pour le Write-Up d’un Labo Cyberdefenders lié à de la Threat Intel, qui se nomme Tusk Infostealer Lab, disponible sur ce lien :

- https://cyberdefenders.org/blueteam-ctf-challenges/tusk-infostealer/

Voici quelques infos sur le lab :

| Clé | Valeur |

|---|---|

| Catégorie | Threat Intel |

| Tools | Kaspersky Threat Intelligence Portal, Threat Intelligence Reports |

| Difficulté | Easy |

| Durée | 30 minutes |

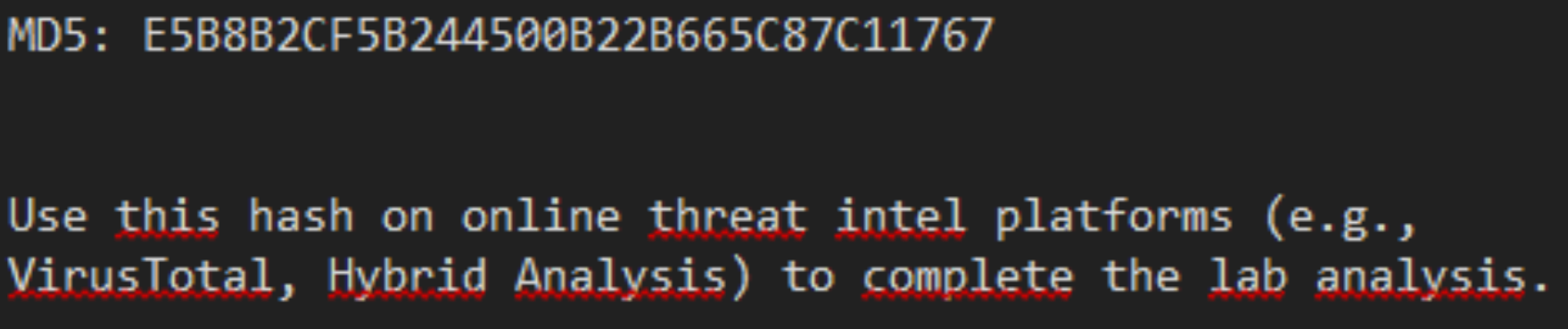

La première étape est de télécharger le fichier du Lab, qui contient des informations sur un fichier :

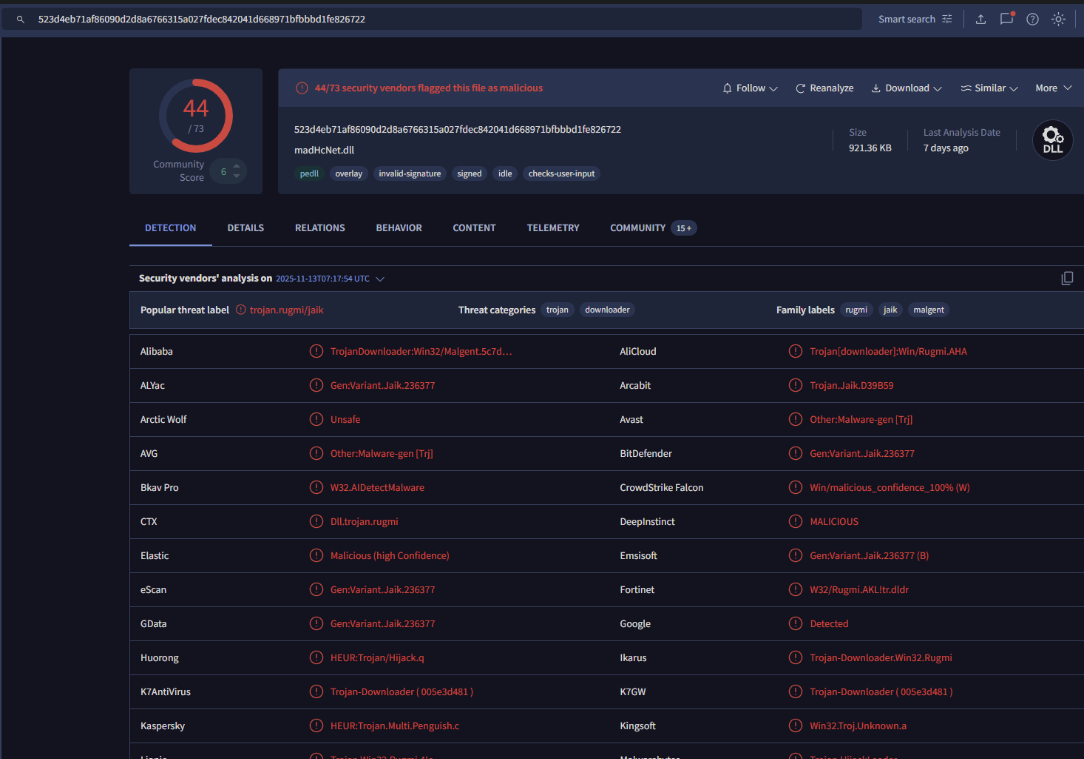

On obtient donc un hash qu’on va pouvoir mettre sur VirusTotal, une plateforme d’analyse de fichier. On arrive donc sur une page flag comme un trojan :

Maintenant, laissons place aux questions :

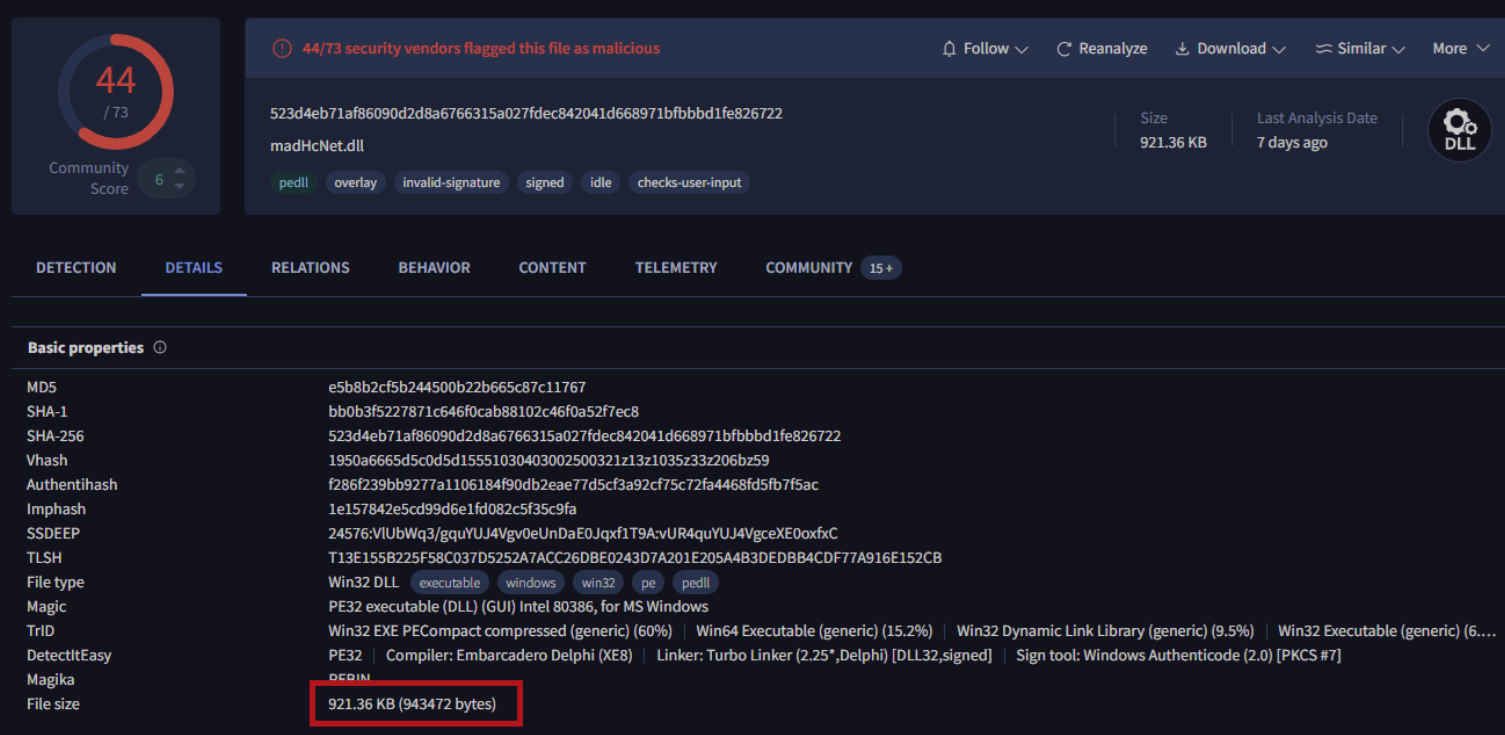

Question 1 | In KB, what is the size of the malicious file?

Sur VirusTotal, on peut explorer des sections, dont une appelée Details, qui donne diverses informations, dont le File Size, ce qui nous donne 921.36 KB.

Réponse :

1

921.36

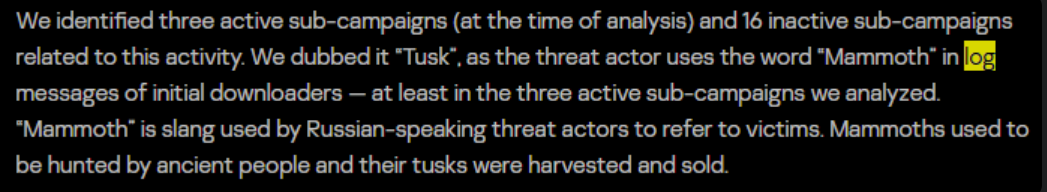

Question 2 | What word do the threat actors use in log messages to describe their victims, based on the name of an ancient hunted creature?

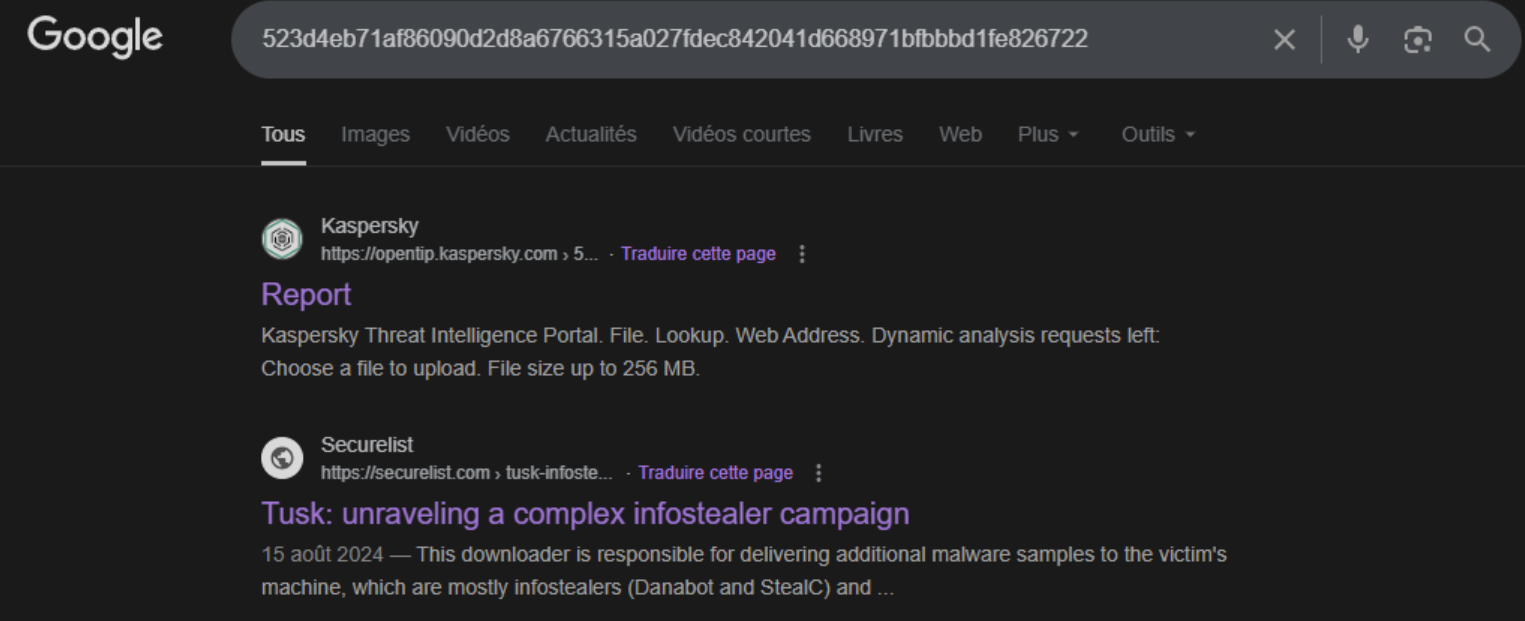

Pour ce faire, on peut regarder sur VirusTotal, mais on ne trouve rien. La meilleure piste que j’ai trouvée est de chercher le hash sur Internet, et là, bingo, on trouve un article qui en parle.

En allant voir l’article de Securelist (celui de Kaspersky étant juste un formulaire de submit), on trouve un article parlant de Tusk, une campagne d’infostealer. En regardant un peu le premier paragraphe, on trouve que le Threat Actor utilise le mot “Mammoth” dans les logs

Réponse :

1

Mammoth

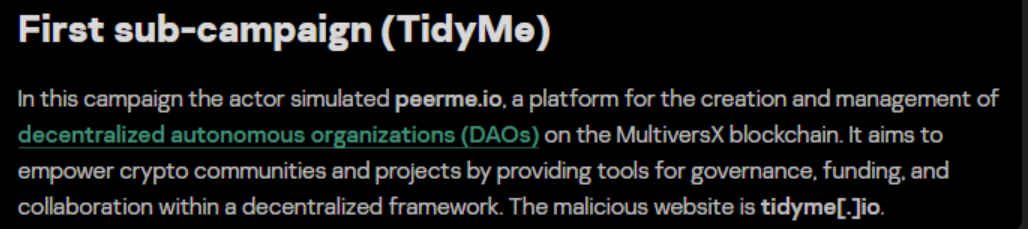

Question 3 | The threat actor set up a malicious website to mimic a platform designed for creating and managing decentralized autonomous organizations (DAOs) on the MultiversX blockchain (peerme.io). What is the name of the malicious website the attacker created to simulate this platform?

Ici, on a juste à regarder l’article pour se rendre compte du site Internet utilisé par l’acteur :

Réponse :

1

tidyme.io

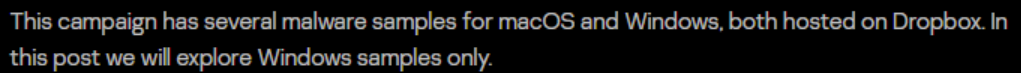

Question 4 | Which cloud storage service did the campaign operators use to host malware samples for both macOS and Windows OS versions?

Ici encore, il suffit de lire l’article pour trouver le service de stockage Cloud pour Mac et Windows.

1

Dropbox

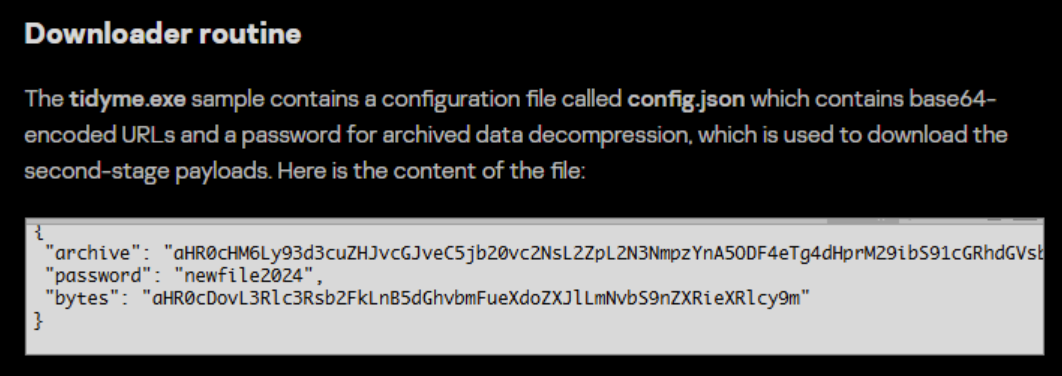

Question 5 | The malicious executable contains a configuration file that includes base64-encoded URLs and a password used for archived data decompression, enabling the download of second-stage payloads. What is the password for decompression found in this configuration file?

Ici, on continue de regarder l’article et on voit le “Downloader routine” qui permet de voir les chaînes en B64 mais aussi le mot de passe en clair.

Réponse :

1

newfile2024

Question 6 | What is the name of the function responsible for retrieving the field archive from the configuration file?

À la suite du paragraphe sur le « Downloader routine », on a une explication sur le fichier preload.js, avec 2 fonctions : downloadAndExtractArchive et loadFile. On voit que la fonction downloadAndExtractArchive permet de récupérer le champ archive depuis le fichier de configuration.

De son côté, la fonction loadFile récupère le champ bytes du fichier de configuration pour le décoder en base64 et envoyer une requête GET.

Réponse :

1

downloadAndExtractArchive

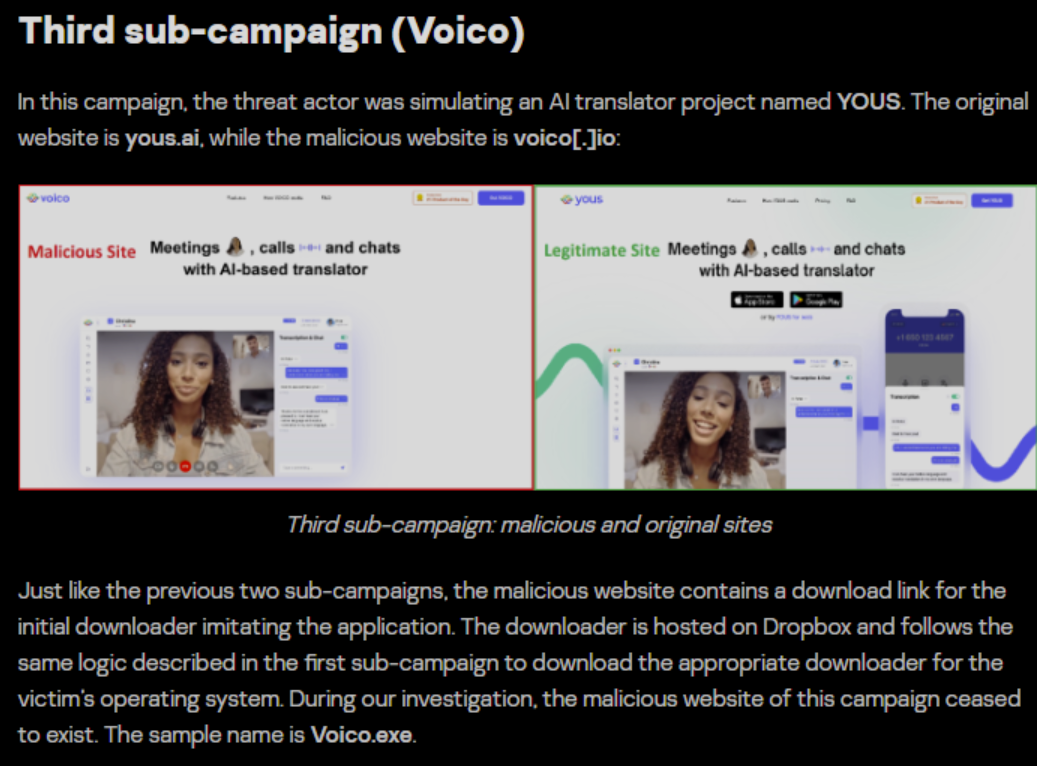

Question 6 | In the third sub-campaign carried out by the operators, the attacker mimicked an AI translator project. What is the name of the legitimate translator, and what is the name of the malicious translator created by the attackers?

Ici, on parle de third sub-campaign qu’on peut directement trouver à la suite de l’article qui parle de Voico.  En lisant directement au premier paragraphe, on voit les domaines yous.ai et voico.io !

En lisant directement au premier paragraphe, on voit les domaines yous.ai et voico.io !

Réponse :

1

yous.ai, voico.io

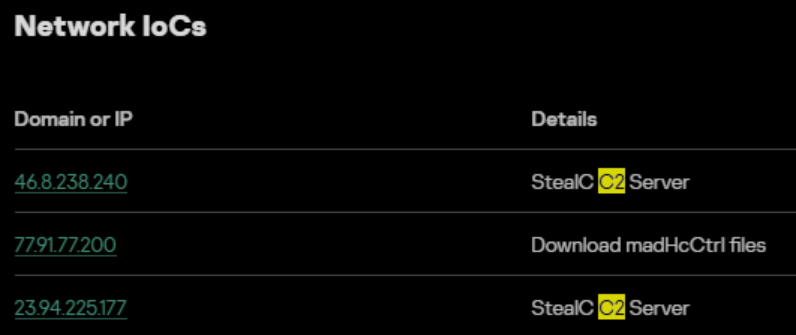

Question 8 | The downloader is tasked with delivering additional malware samples to the victim’s machine, primarily infostealers like StealC and Danabot. What are the IP addresses of the StealC C2 servers used in the campaign?

Pour cette partie, on peut lire l’article en entier pour arriver sur la partie Network IoCs, qui est la partie contenant des indicateurs réseaux. On peut lire en autre les IPs pour le StealC C2 Server !

Ce qui nous donne :

Réponse :

1

46.8.238.240,23.94.225.177

Question 9 | What is the address of the Ethereum cryptocurrency wallet used in this campaign?

Ici, même résolution : on va voir les IOCs pour les adresses crypto qu’on trouve à la toute fin, avec des adresses Bitcoin et une adresse ETH.

Réponse :

1

0xaf0362e215Ff4e004F30e785e822F7E20b99723A

Voici le Lab terminé pour un premier pas dans la Threat Intel :) Personnellement, je le trouve simple, mais intéressant pour connaître la campagne de Tusk et les différentes méthodes !