Cyberdefenders lab Write-up - Yellow RAT Lab

Salut, aujourd’hui on se retrouve pour le write up du lab “Yellow RAT Lab” sur cyberdefenders qui fait partie de la catégorie Easy de Threat Intel.

Voici quelques infos :

| Clé | Valeur |

|---|---|

| Lien | https://cyberdefenders.org/blueteam-ctf-challenges/yellow-rat/ |

| Catégorie | Threat Intel |

| Difficulté | Easy |

| Durée | 30 minutes |

| Tools | VirusTotal, Red Canary |

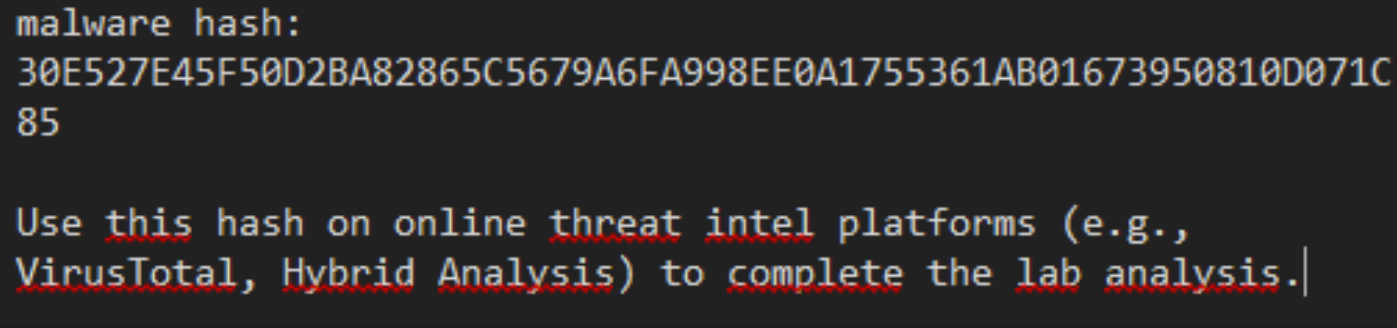

En arrivant sur le lab, on a un fichier contenant la source de l’investigation qui va suivre :

On a donc le hash 30E527E45F50D2BA82865C5679A6FA998EE0A1755361AB01673950810D071C85 au départ.

C’est parti pour les questions !

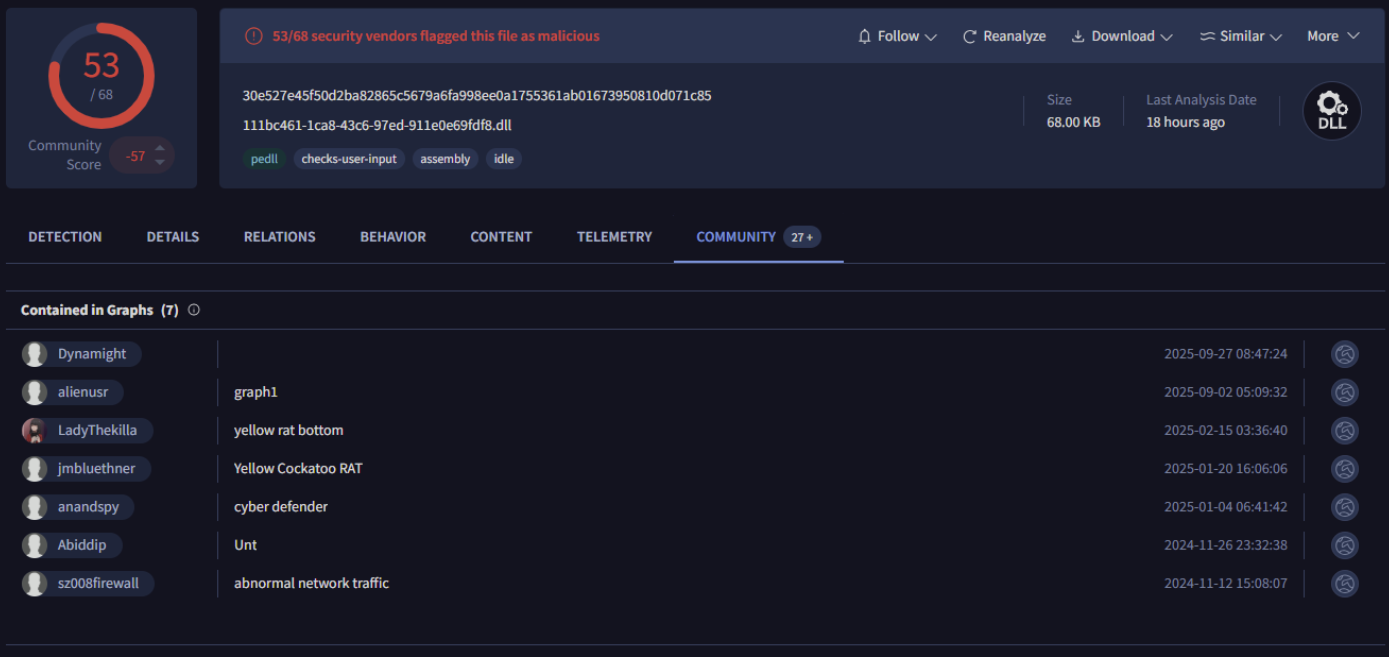

Question 1 | Understanding the adversary helps defend against attacks. What is the name of the malware family that causes abnormal network traffic?

Ici, j’ai un peu galérer avec les fausses pistes de la famille iceball. En se basant sur le nom du challenge, on peut retrouver la partie communityqui donne pas mal d’informations dont le partage du nom de la famille Yellow Cockatoo RAT.

Réponse :

1

Yellow Cockatoo RAT

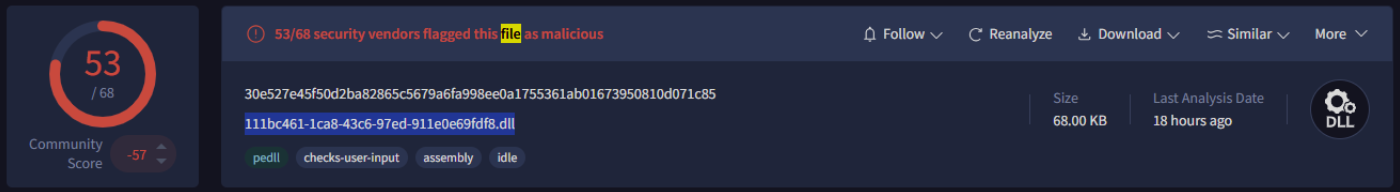

Question 2 | As part of our incident response, knowing common filenames the malware uses can help scan other workstations for potential infection. What is the common filename associated with the malware discovered on our workstations?

Ici, rien de plus simple car avec VirusTotal, on retrouve le nom de fichier dans les informations en haut

Réponse :

1

111bc461-1ca8-43c6-97ed-911e0e69fdf8.dll

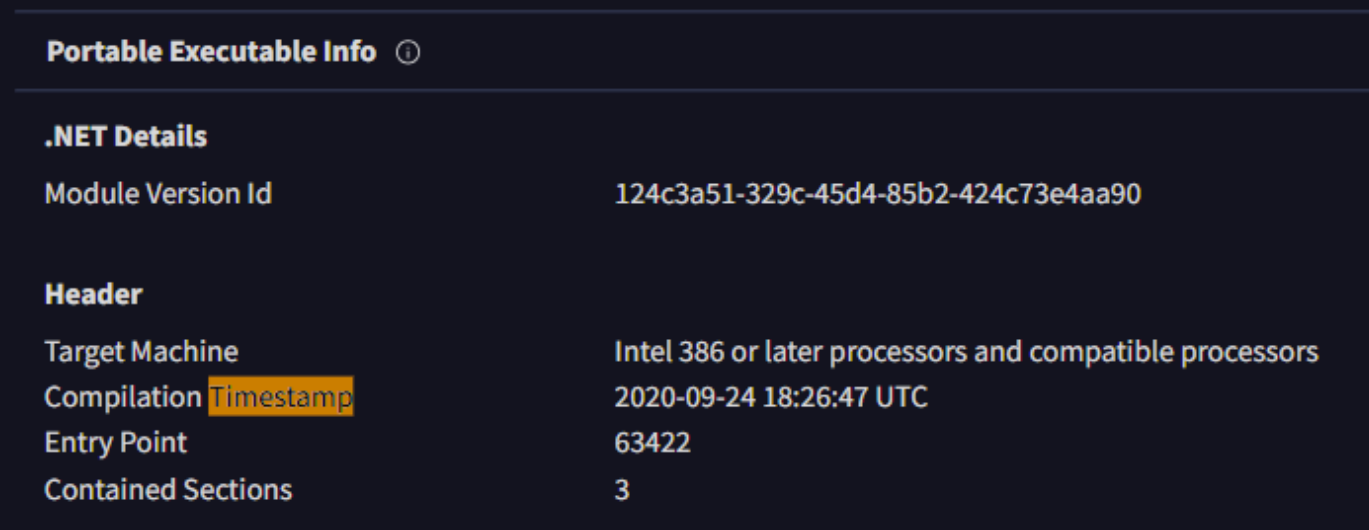

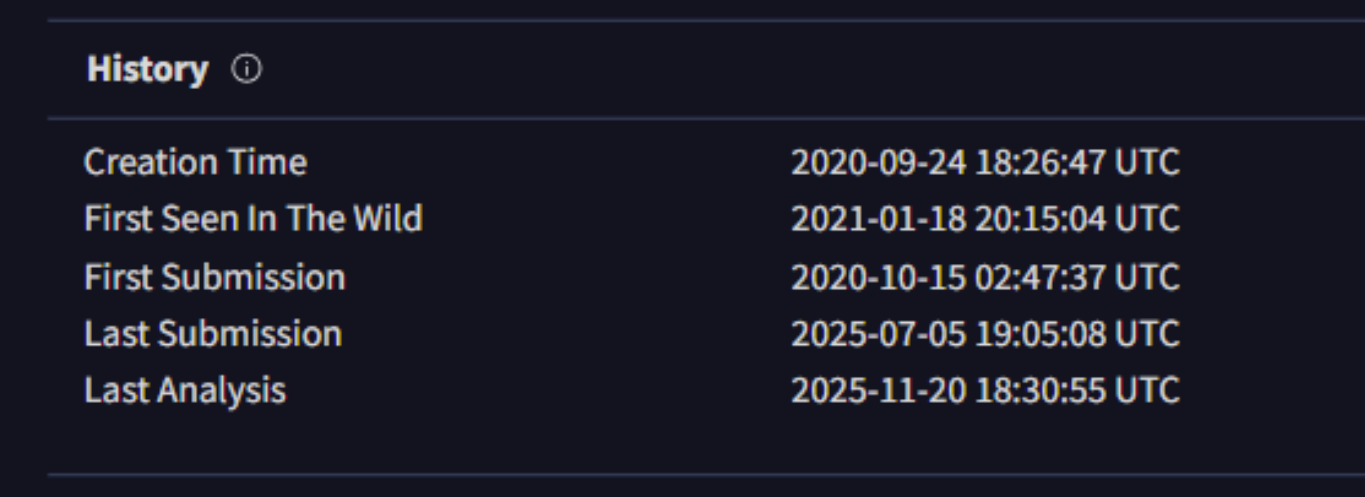

Question 3 | Determining the compilation timestamp of malware can reveal insights into its development and deployment timeline. What is the compilation timestamp of the malware that infected our network?

Ici, on doit retrouver le timestamp d’infectation sur la machine ! C’est à dire pas le submit sur VirusTotal ou autre. Pour se faire, on regarde pas la partie Details/History mais plus la partie Details/Portable Executable Info.

Réponse :

1

2020-09-24 18:26

Question 4 | Understanding when the broader cybersecurity community first identified the malware could help determine how long the malware might have been in the environment before detection. When was the malware first submitted to VirusTotal?

Ici retour arrière, on doit trouver le timestamp de submit sur VirusTotal donc on retourne sur la partie Details/History pour avoir le résultat .

Réponse :

1

2020-10-15 02:47

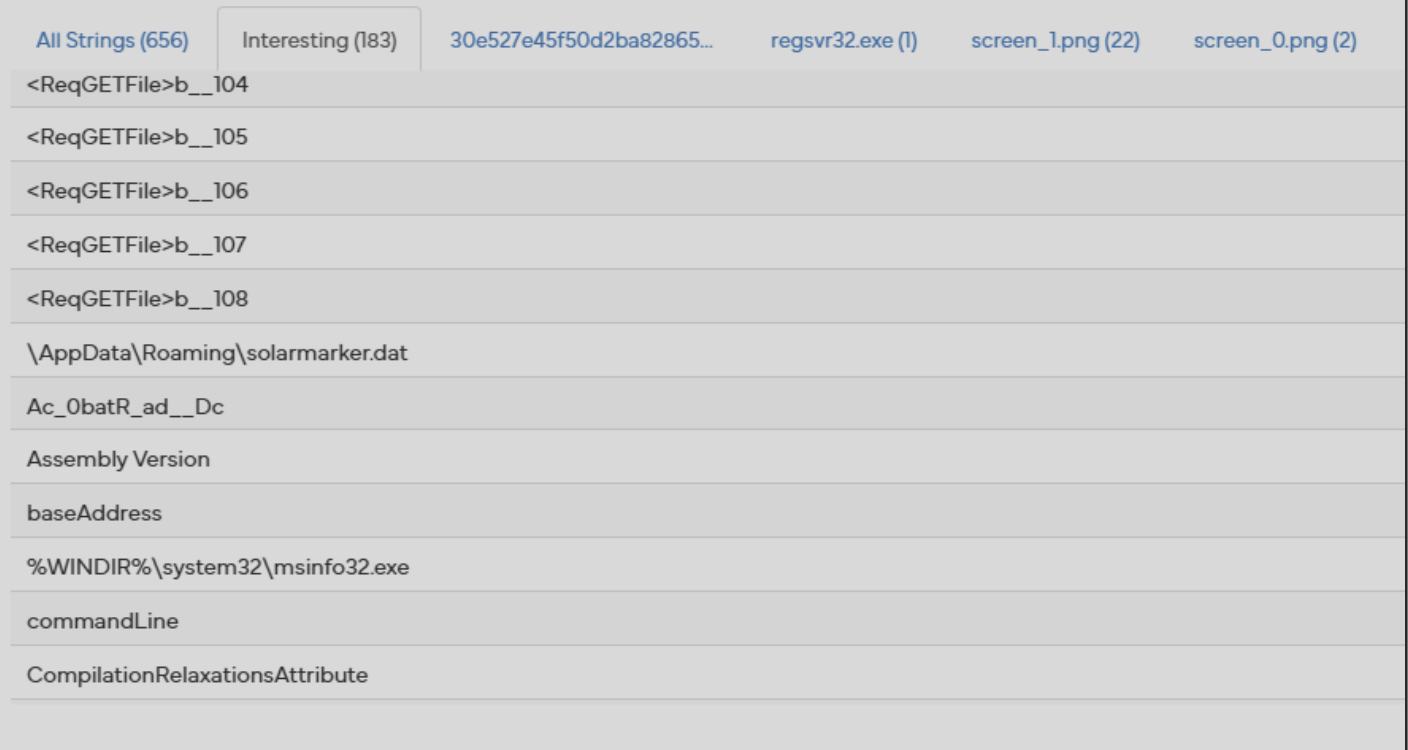

Question 5 | To completely eradicate the threat from Industries’ systems, we need to identify all components dropped by the malware. What is the name of the .dat file that the malware dropped in the AppData folder?

Cette question était un peu plus difficile car en cherchant sur VirusTotal, je ne retrouve aucun Dropped file en .dat lié a AppData, le seul fichier en lien serait C:\Users\user\AppData\LocalLow\Microsoft\CryptnetUrlCache\Content\77EC63BDA74BD0D0E0426DC8F8008506 mais ce n’est pas en lien avec une extension .dat. Pour ce faire, j’ai changé d’outil et utilisé Hybrid Analysis qui était recommandé dans le fichier texte plus haut afin d’analyser le fichier.

En énumerant les données dans la section Interesting

On retrouve le fichier.

Résultat :

1

solarmarker.dat

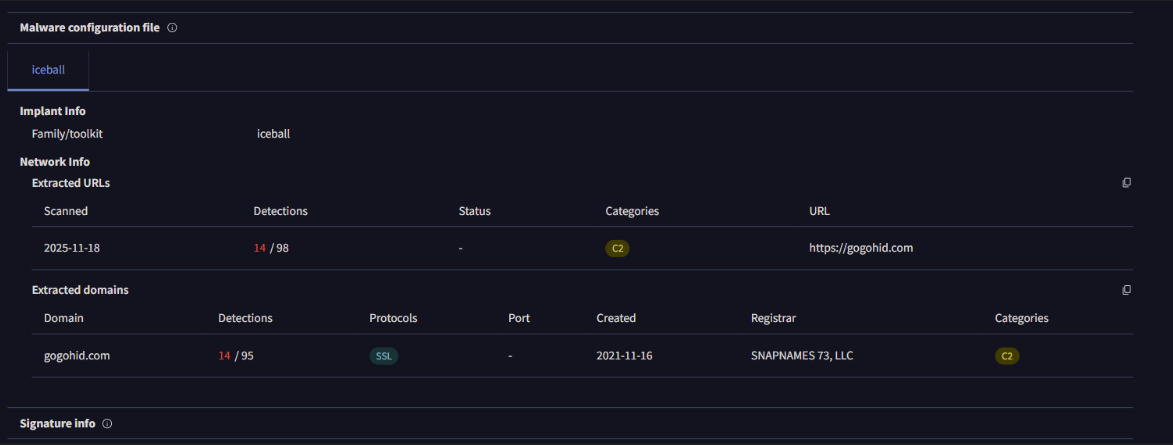

Question 6 | It is crucial to identify the C2 servers with which the malware communicates to block its communication and prevent further data exfiltration. What is the C2 server that the malware is communicating with?

Ici très simple, on retourne dans Details/Malware configuration file et on retrouve des informations sur le serveur C2.

Réponse :

1

https://gogohid.com

Voila ! La box est résolue plutôt rapidement avec des informations présentes directement sauf une qui nécessite de changer d’outil. J’ai trouver la box assez simple mais parfait pour se familiariser avec VirusTotal. !