Shadow Copy — Fonctionnement et mise en place

Les shadow copy, également connus sous d’autres noms (VSS ou Volume Shadow Copy Service), sont une technologie Microsoft présente depuis les Windows Server 2003. Ce service nécessite un système de fichiers NTFS pour fonctionner correctement.

Son objectif principal est de protéger les données contre les erreurs et les comportements inattendus. L’idée est d’effectuer des sauvegardes automatiques ou manuelles des disques ou des fichiers d’un système afin de garder une copie, et ce, même s’il est en cours d’utilisation. Ces shadow copy, permettent de créer une image instantanée des données, avec la possibilité de les restaurer en cas d’attaque, de besoin ou de ransomware.

Le fonctionnement des Shadow Copy est très simple puisque ce sont des snapshots, c’est-à-dire des images des données à un instant donné. Le fonctionnement se déroule en trois grandes étapes avec l’intervention de 3 processus :

- Le VSS Requester qui fige les entrées/sorties pendant un court instant, permettant à tous les fichiers et répertoires d’être accessibles uniquement en lecture seule.

- Le VSS Writer qui réalise une copie des blocs nécessaires pour permettre une éventuelle reconstitution des données à l’avenir.

- Le VSS Provider qui déverrouille le disque et les fichiers, permettant ainsi de reprendre les écritures et d’effectuer les mises à jour.

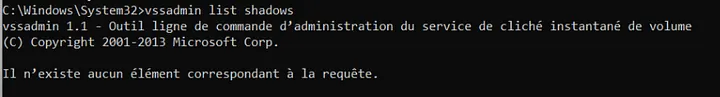

Vous pouvez consulter les shadow copy d’un système Windows en vous rendant sur le terminal et en saisissant la commande suivante :

| vssadmin list shadows |

Nous voyons que mon système ne comporte actuellement pas de shadow copy. Pour contrer cela, nous allons voir comment les activer et comment en faire une à la main !

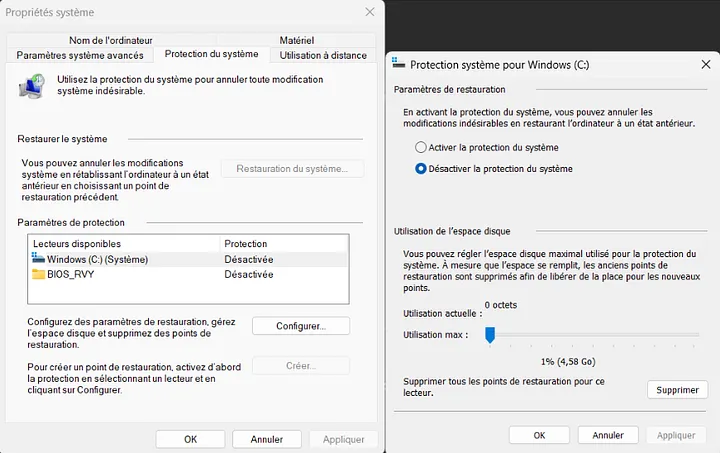

Pour les activer, il suffit de suivre cette procédure :

ouvrir le panneau de configuration > Système > Protection du système

Vous pouvez ensuite sélectionner le disque dur à gérer afin d’activer les “protections systèmes” dans le but de les activer.

Un autre moyen d’y accéder est d’appuyer sur les touches Windows + R, puis de tapper “SystemPropertiesProtection”.

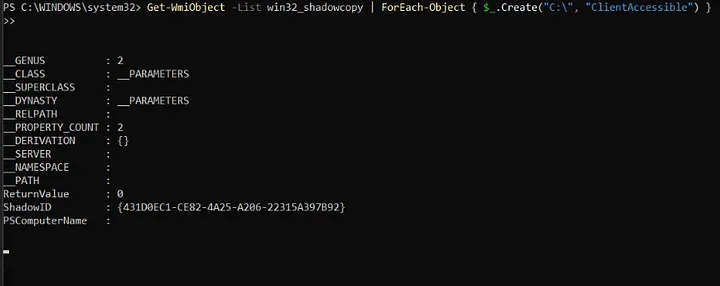

Une fois la protection du système activée, vous pouvez créer une shadow copy manuellement en exécutant le terminal PowerShell en mode administrateur et en exécutant la commande :

1

Get-WmiObject -List win32_shadowcopy | ForEach-Object { $_.Create(“C:\”, “ClientAccessible”) }

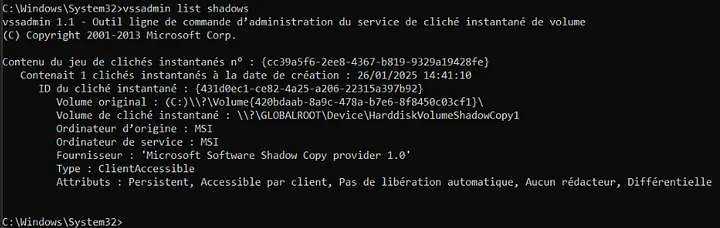

Vous pouvez ensuite voir avec la commande vu précédemment la nouvelle snapshot qui a été créé sur notre système.

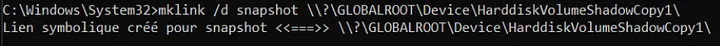

Maintenant que nous disposons d’une snapshot valide, nous pouvons en faire une copie. Avec le chemin de la snapshot indiqué, il ne nous reste plus qu’à exécuter la commande suivante :

1

mklink /d {{Destination}} {{SHADOW COPY PATH}}\

Ne pas oublier le \ à la fin. Il est très important

Cela va créer un lien symbolique vers la sauvegarde afin d’avoir un accès plus simple et plus rapide.

Nous avons vu à travers cet article ce qu’est une Shadow Copy et comment en créer une. Elles sont particulièrement utiles dans l’analyse forensique, car elles permettent de retrouver des informations potentiellement supprimées, même après un certain temps. Il s’agit d’un historique du système, réparti sur différentes périodes, qui constitue une source précieuse d’informations.

Ressources https://www.youtube.com/watch?v=7SAFszBJhpA https://fr.wikipedia.org/wiki/Shadow_Copy https://blog.alphorm.com/shadow-copies-analyse-des-copies-de-sauvegarde-sous-windows